Дайджест событий в области информационной безопасности: ноябрь 2020 г.

Вход

Авторизуйтесь, если вы уже зарегистрированы

Утекло так утекло

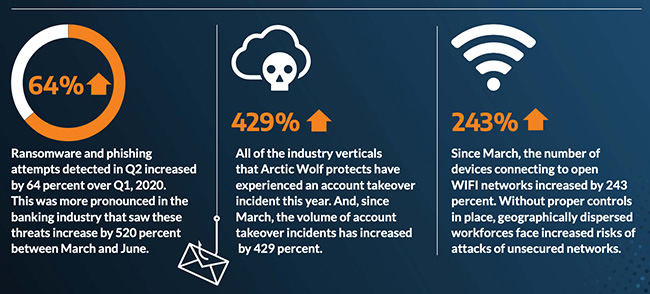

Материал на основе отчёта Arctic Wolf опубликован ещё в начале октября на helpnetsecurity, но актуальность его только растёт, так как такой всплеск обусловлен эпидемией COVID 19 и массового перевода сотрудников на удалёнку. На 429% выросло количество опубликованных корпоративных учёток в даркнете. Для организации среднего размера это означает, что в среднем 17 её учётных записей могут быть использованы хакерами. В основном были использованы Account Takeover атаки (на завладение дополнительной информацией для восстановления пароля и логина — девичья фамилия матери, кличка собаки и т.п.), но также массовое создание фишинговых сайтов. Например, сейчас при поиске самого популярного инструмента организации онлайн-дискуссий — Zoom — в поисковике выдаётся множество поддельных сайтов, которые распространяют под видом известной программы фейковый софт.

Для крупных компаний есть опасность перехвата трафика через сети wifi. В офисах беспроводную сеть не используют активно для внутрикорпоративной коммуникации, но как работает сотрудник дома, соблюдает ли он требования корпоративной безопасности, проследить невозможно. Весь беспроводной трафик, в том числе и шифрованный можно перехватывать и расшифровывать. Также велики риски утечки информации, если в ваших устройствах настроено автоматическое подключение к общественным сетям (сетевые кофейни, транспорт и пр.)

Ситуация чуть лучше, если работать по проводному соединению, но в России в кабель от провайдера находится в свободном доступе в щитке на лестничной клетке. В данном случае самым безопасным решением будет использование оптики — в неё врезку сделать крайне сложно (для этого требуется дорогое и не всем доступное оборудование и длительное время).

Гаджеты

Готовимся к Новому году. Компания Mozilla обновила свой список «жутковатых» устройств, который может помочь выбрать подарок на Новый год. В списке устройства отсортированы от безопасных, по мнению составителей, до «Super creepy!». Например, устройство от мирового лидера ежедневников сделает видимым для злоумышленников все записи слово в слово. В лидерах по небезопасности также устройства от Amazon, кроме популярного в России Kindle.

Сейчас многие устройства становятся инновационными и умными. Но это не делает их безопасными. Cегодня необходимо обращать внимание на защищенность устройства и поддержку от производителя. Покупка малоизвестного бренда или, наоборот, очень авторитетного не даёт защиту от взлома, все устройства могут быть произведены на одном заводе и иметь схожую проблему в безопасности. Можно «поиграть» во взломщика камер на знаменитом Shodan и увидеть, сколько незащищённых камер использует по всему миру.

Инструменты

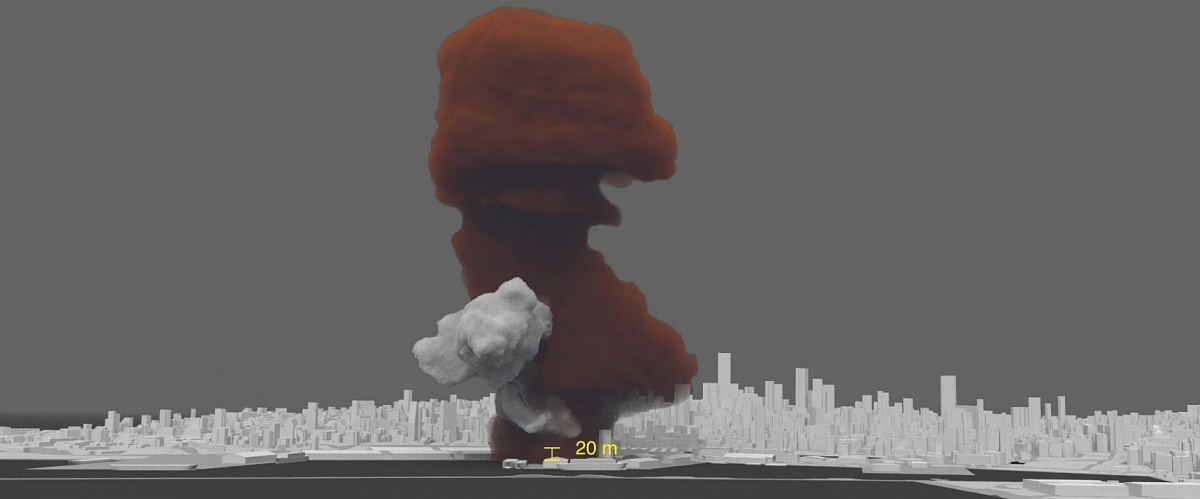

OSINT — популярный и достаточно эффективный исследовательский подход. Посмотрите, что умеют ребята из Forensic Architecture

Расследование взрыва в порту Бейрута с использованием открытых источников.

Для такого подхода как OSINT требуются сами инструменты, которые Forensic Architecture держит в открытом доступе на Гитхабе, о чём они и говорят каждый раз во всех своих видео.

МИР айфону твоему

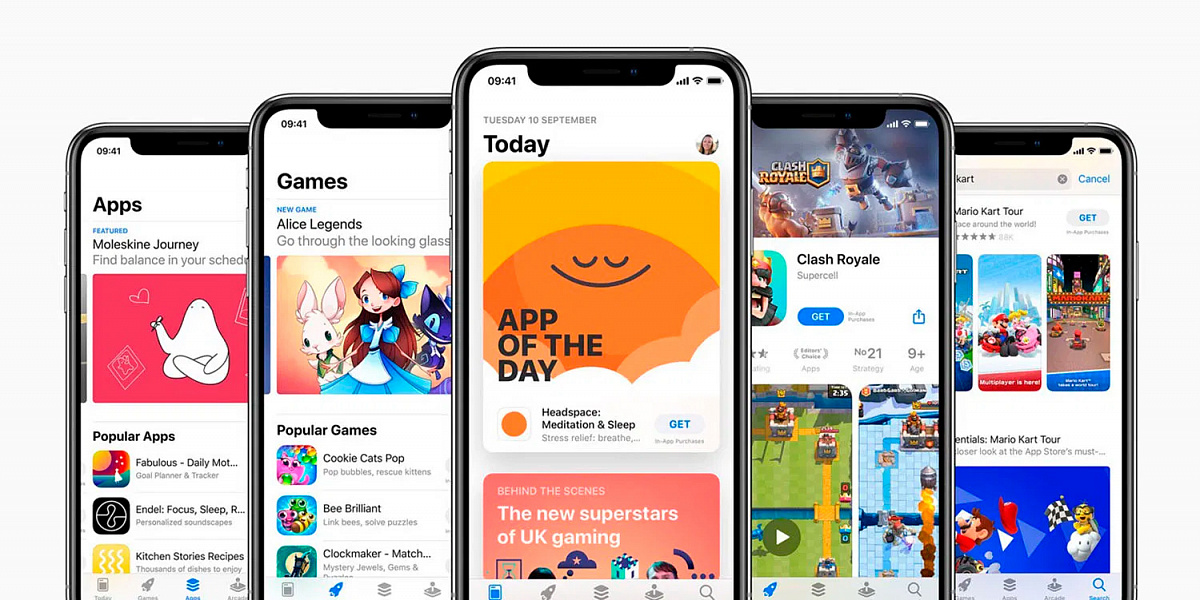

В бете для разработчиков iOS 14.3 специалисты 9to5mac.com обнаружили пока не анонсированную функцию, которая при первом запуске устройства Apple предлагает пользователю установить несколько приложений сторонних разработчиков. Предположительно, это связано с требованием использовать предустановленное ПО российского производства с 1 января 2021 г. как часть стратегии по импортозамещению. Звучит красиво, но это вызвано не только стремлением корпорации исполнить российское законодательство. США, Великобритания, Франция, Германия, Австралия и Южная Корея обеспокоены антимонопольным контролем и давно предъявляют претензии «яблочной корпорации» за предоставление неравных условий разработчикам в AppStore. Недавно к этим странам присоединилась и Япония.

Появится ли поддержка российской национальной платёжной системы МИР в айфонах пока неизвестно, Apple никому не даёт доступ к модулю бесконтактной оплаты. Но сама Apple заинтересована в распространении своей собственной системы Apple Pay, в том числе и в России, что, возможно, позволит использовать сторонние системы, среди которых может оказаться и российская. Выбор за тем, что использовать, останется за нами, надеюсь.

За надолбами 38-й параллели *

Словацкая компания ESET опубликовала отчёт об атаке северокорейских хакеров из группировки APT Lazarus. Компания внимательно изучила почерк атаки и разобрала коды вредоноса и смогла точно атрибутировать группировку.

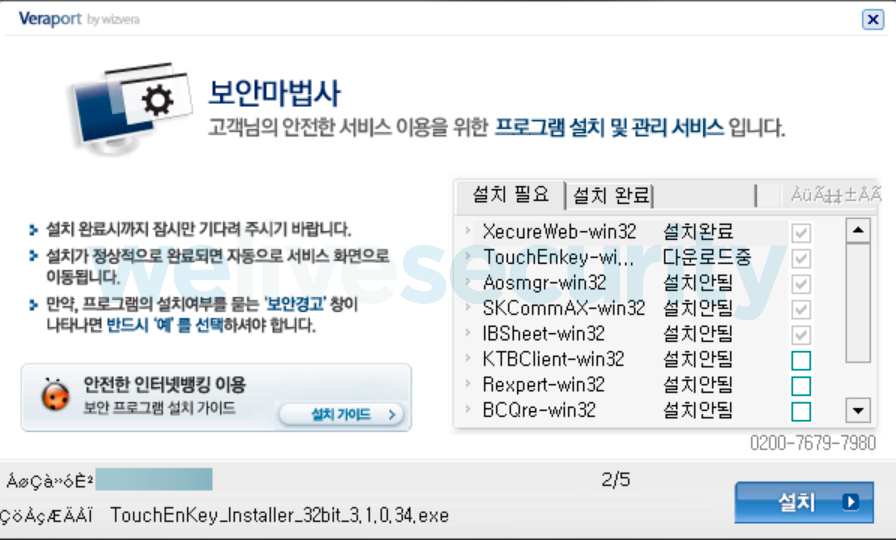

Северокорейские хакеры воспользовались недостатком программы их южных соседей и совершили гибридную «атаку на цепочку поставок» (когда в установщик доверенного приложения внедряется вредоносный код; подобная атака была совершена китайской хакерской группировкой на известную утилиту CCleaner) и «атаку на водопой» (когда вредонос размещается на популярных у потенциальной жертвы ресурсах). В программное обеспечение WIZVERA VeraPort, которое необходимо установить для работы с некоторыми банками Южной Кореи для автоматизации установки целого набора средств безопасности, был внедрён поддельный цифровой сертификат и вредоносный код. Группировка из КНДР смогла подменить легальное ПО VeraPort на нескольких сайтах. Вся атака стала возможна потому что программа проверяет подлинность только файлов на основе цифровой подписи, но не проверяет принадлежность самой подписи при условии, что не включена опция проверки хэша загружаемого файла (кто из нас регулярно использует хотя бы бесплатные программы для проверки контрольных сумм при загрузке софта из Интернета?). Lazarus скомпрометировали две подписи от южнокорейских филиалов американских компаний, выдающих RSA.

Что получилось в итоге. Пользователи скачивали с официального сайта «легальное» ПО, но в него был интегрирован троян удалённого доступа.

В отчёте не раскрывается, что именно похитили хакеры, когда вредоносное ПО было установлено. Обычно подобные атаки направлены на похищение средств со счетов компаний и физических лиц. Особенностью современных атак такого типа является то, что ПО может подменять реквизиты платежа в момент отправки. Специалист вводит все данные верно, но платёж осуществляется на счета злоумышленников; компания так и не увидит кражи — все данные в логах и отчётах будут содержать верные данные, софт маскирует свои действия. Другой негативный сценарий — система будет совершать транзакции и опустошать счёт, но данные в клиент-банке не будут это отражать. Об отсутствии средств можно будет узнать только когда банк отклонит очередной платёж, а за это время злоумышленники могут успеть скрыть свои следы.

* Аллюзия на название книги Глеба Ивашенцова «За надолбами 38-й параллели. Впечатления и размышления Посла России в Южной Корее»